در حال حاضر محصولی در سبد خرید شما وجود ندارد.

با مشاهده این کورس آموزشی قدم به قدم یاد می گیرید که چطور اجزای سیستم های دارایی اطلاعاتی را حفاظت کنید.

عنوان اصلی : Information Systems Asset Protection: Securing System Components

بررسی اجمالی دوره

مدیریت دسترسی منطقی: بخش اول

مجوز و حسابداری: بخش اول

مجوز و حسابداری: بخش سوم

مدیریت هویت و دسترسی: بخش دوم

مجوز و حسابداری: بخش دوم

مدیریت هویت و دسترسی: بخش اول

مدیریت دسترسی منطقی: بخش سوم

مدیریت دسترسی منطقی: بخش دوم

مدیریت امنیت شبکه

امنیت شبکه و نقطه پایانی: بخش سوم

امنیت شبکه و نقطه پایانی: بخش دوم

امنیت شبکه و نقطه پایانی: بخش اول

شبکه های گسترده

فایروال ها

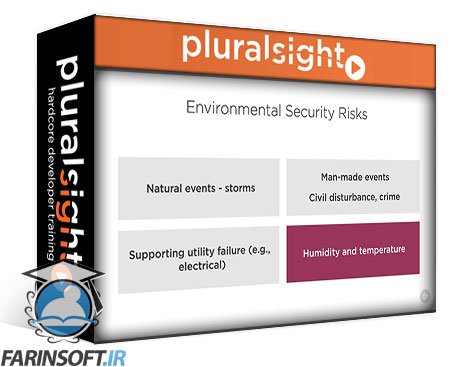

امنیت فیزیکی و محیطی: بخش دوم

امنیت فیزیکی و محیطی: بخش اول

حسابرسی امنیت بی سیم: بخش دوم

مجازی سازی: قسمت اول

مجازی سازی: قسمت دوم

حسابرسی وب و محیط های مجازی: بخش دوم

مجازی سازی: قسمت سوم

حسابرسی امنیت بی سیم: بخش اول

حسابرسی وب و محیط های مجازی: بخش اول

Information Systems Asset Protection: Securing System Components

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

Business Continuity (BC), Disaster Recovery (DR) & Incident Response Concepts for CC℠

آموزش مباحث مدیریت در فرآیندهای بازبینی سیستم های اطلاعات

Investigations and Incident Management

Network Security for CC℠

Exam Review and Tips for SSCP®

Security Principles for CC℠

Software Development Security for CISSP®

The Governance of Information Security

آموزش مدیریت امنیت اطلاعات

آموزش رصد سیستم های دارایی اطلاعاتی