در حال حاضر محصولی در سبد خرید شما وجود ندارد.

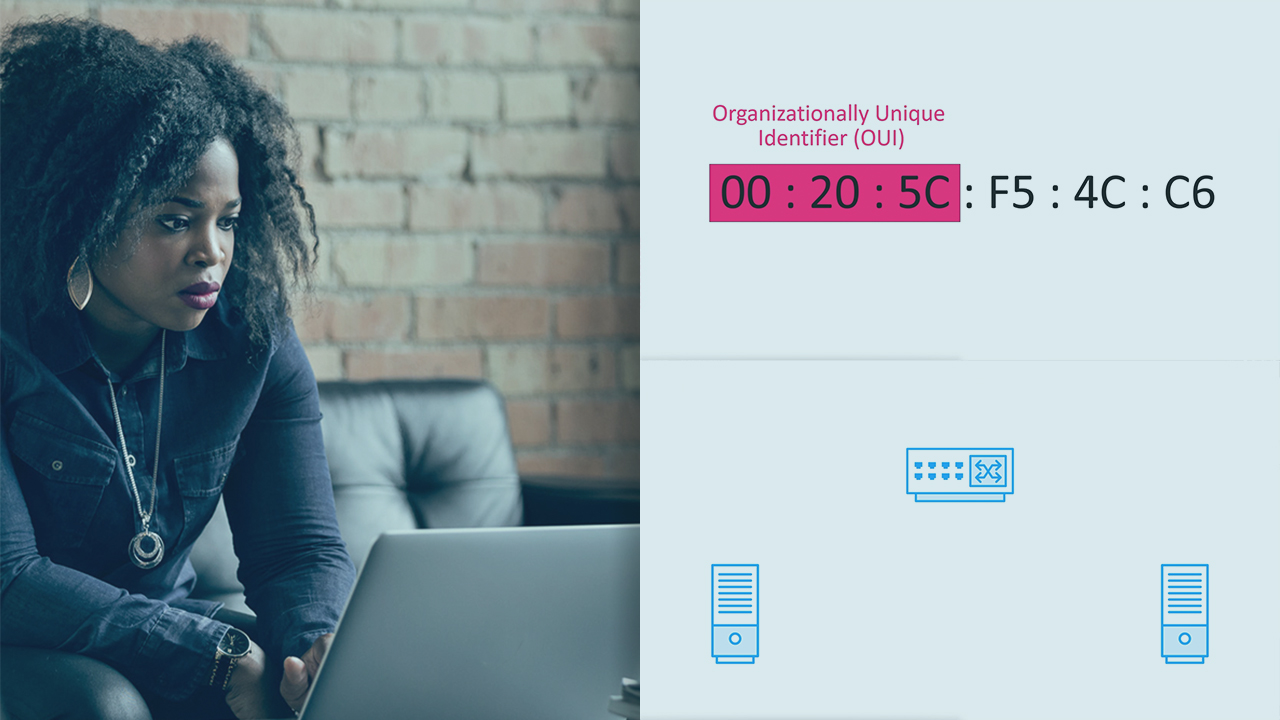

Understanding how network protocols operate is an implied skill required to be successful in cyber security. In this course, we’ll practice creating network traffic and inspecting Link and Internet layer protocols.

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

Threat Hunting: Review, Automate, and Improve

Network Protocols for Security: ICMP

Governance, Risk, and Compliance for CompTIA SecurityX

Security Engineering: Secure Network Implementation for CompTIA SecurityX

Network Protocols for Security: HTTP

Security Architecture: Secure Network Design for CompTIA SecurityX

Threat Hunting: Network Hunting

Security Operations for CompTIA SecurityX

Threat Hunting: Endpoint Hunting

Threat Hunting: Network Hunting

✨ تا ۷۰% تخفیف با شارژ کیف پول 🎁

مشاهده پلن ها