در حال حاضر محصولی در سبد خرید شما وجود ندارد.

Staying undetected is essential in a red team engagement. In this course, you will learn how to obfuscate malicious scripts to bypass anti-virus solutions using the Invoke-Obfuscation tool.

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

Cyber Threats and Kill Chain Methodology (C|TIA Prep)

Collection with PowerSploit

IBM Security QRadar Architecture and Deployment

Credential Access with Responder

Technical Information Gathering with theHarvester

Discovery with ADRecon

Defense Evasion with ProxyChains

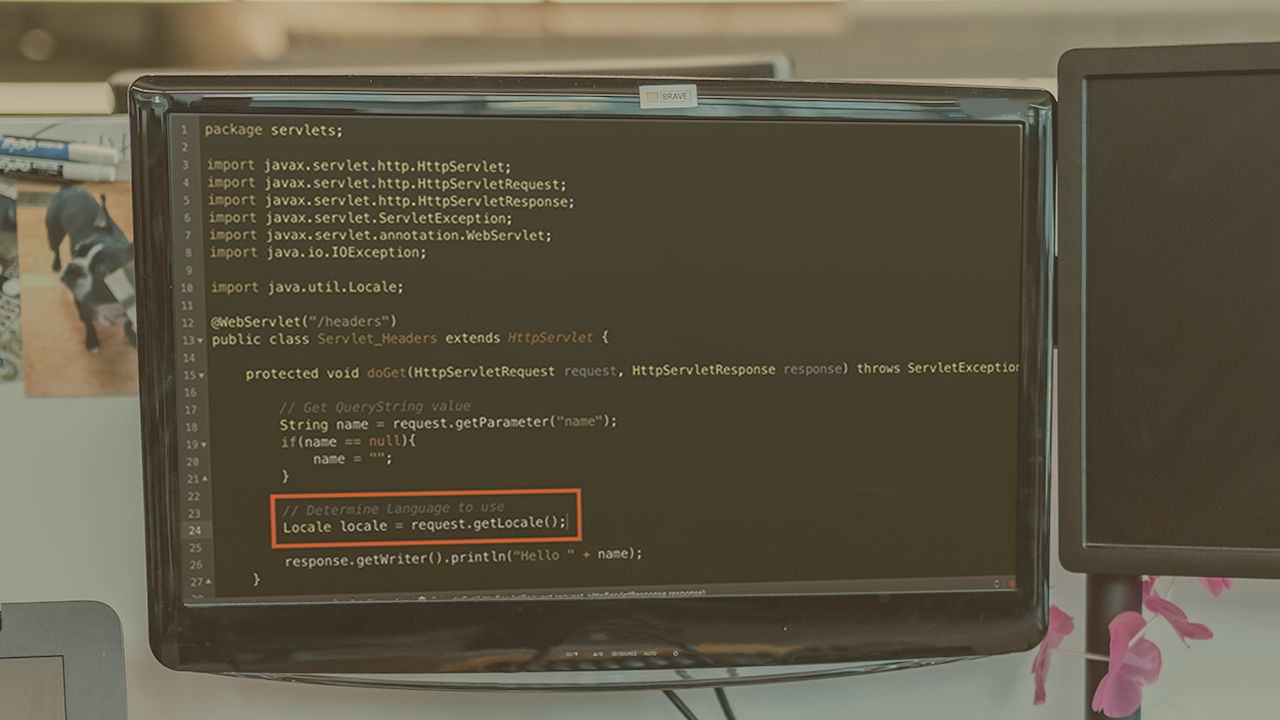

Post Exploitation with PowerShell

Information Gathering and Vulnerability Scanning for CompTIA Pentest+

Technical Information Gathering with theHarvester

✨ تا ۷۰% تخفیف با شارژ کیف پول 🎁

مشاهده پلن ها