در حال حاضر محصولی در سبد خرید شما وجود ندارد.

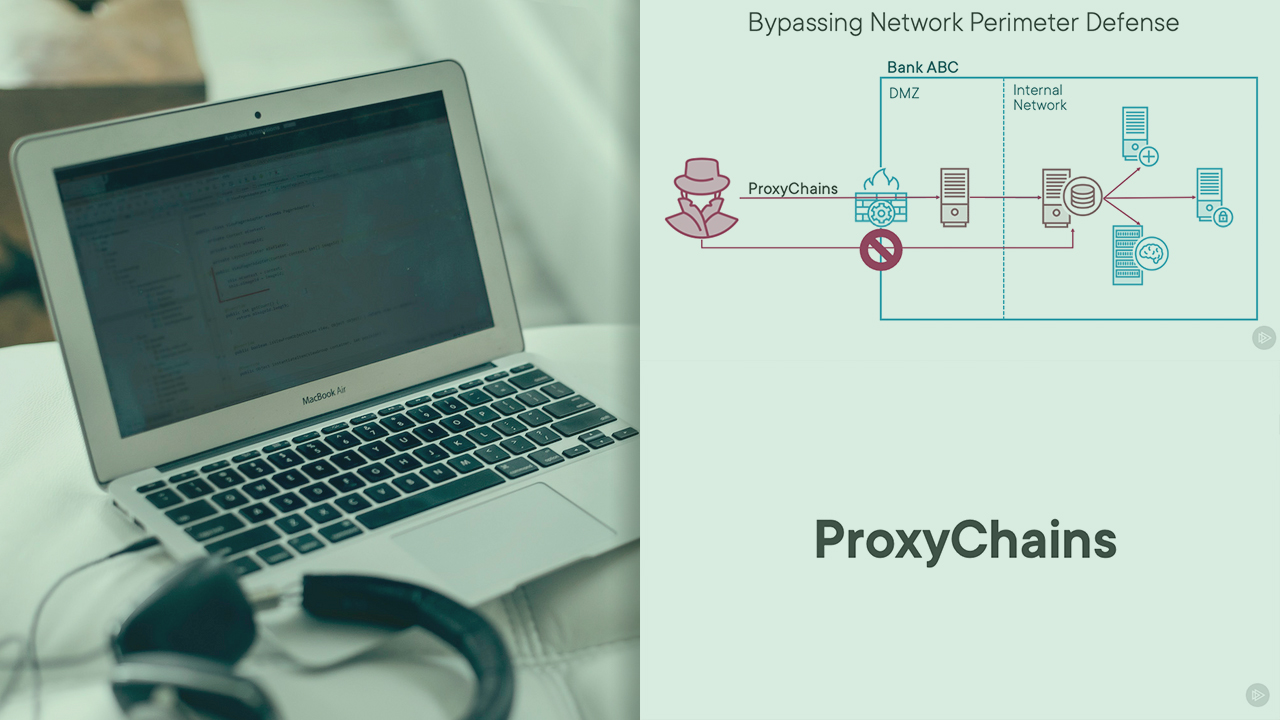

Network security tools are the most common line of defense in a company. In this course, you will learn how to use ProxyChains to re-route your network traffic and bypass such security tools.

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

Technical Information Gathering with theHarvester

Reconnaissance with Sn1per

Custom Dashboards and Reports with IBM Security QRadar

Collection with PowerSploit

فیلم یادگیری کامل Post Exploitation With Meterpreter

Information Gathering and Vulnerability Scanning for CompTIA Pentest+

Discovery with Seatbelt

Privilege Escalation with Rubeus

IBM Security QRadar Architecture and Deployment

Collection with PowerUpSQL