در حال حاضر محصولی در سبد خرید شما وجود ندارد.

در این آموزش هک کردن کلاه سفید ، کیت بارکر متخصصان امنیتی را برای تبدیل شدن به آزمایش کنندگان نفوذ و آسیب پذیری آماده می کند. با استفاده از این آموزش امنیتی ، شما می آموزید که چگونه شبکه ها را برای آسیب پذیری ها اسکن کنید ، از Kali Linux استفاده کنید تا به سیستم هک شود و گزارش هایی را در مورد نحوه انجام این کار بنویسید.

متخصصان امنیتی که این دوره هک کردن کلاه سفید را می گیرند مهارت های لازم برای پیشرفت در نقش های تستر را داشته باشید - و یکی از چندین گواهی امنیتی تهاجمی را بدست آورید.

برای هر کسی که آموزش امنیتی را مدیریت کند ، این آموزش هک کردن کلاه سفید می تواند برای آزمون نفوذ و آسیب پذیری ، پیشگیری از امنیت ، صعود کننده استفاده شود. متخصصان ، یا برای ایجاد برنامه های آموزشی برای متخصصان شبکه یا امنیت. که برای آزمایش کنندگان قلم مشتاق و موارد دیگر ارزشمند هستند:

- Kali Linux VM و مزایای آن و کاربردهای آن برای آزمایش نفوذ

- هک اخلاقی: واژگان ، مفاهیم و استراتژی ها و همچنین دسته های حمله ، انواع و انواع بردارها

- هکر ابزارها: موتور جستجو ، بازسازی وب سایت ، ابزار ابرداده Metagoofil ، ابزارهای DNS ، WHOIS و موارد دیگر

- اسکن شبکه: نمای کلی ، روش شناسی ، کشف بندر ، اسکن بیکاری مخفی ، اسکن آسیب پذیری و نقشه برداری شبکه

- شبکه فن آوری ها: SNMP ، NetBios ، LDAP ، NTP ، SMTP ، خدمات پروکسی

- ترک خوردگی: بررسی اجمالی ، مفاهیم ، MITM و Sniffing ، با نمایش در آزمایشگاه

- بدافزار: جاسوسی ، سرریز بافر ، تروژان ها ، ویروس ها . مباحث

چه کسی باید آموزش HAT WHITE HACK V10 را انجام دهد؟ این دوره White Hat Hacking V10 برای متخصصان جدید فناوری اطلاعات با حداقل یک سال تجربه با آزمایش قلم و همچنین متخصصان با تجربه امنیتی که به دنبال اعتبارسنجی مهارت های امنیتی خود هستند ، بسیار ارزشمند است.

متخصصان امنیتی جدید یا مشتاق. متخصصان امنیت شبکه این روزها تقاضای زیادی دارند. کسانی که در آزمایش نفوذ مهارت دارند می توانند یک درآمد قابل احترام را صادر کنند. حتی کسانی که هیچ تجربه ای در تکنیک های هک کردن اخلاقی ندارند ، از آموزش هک کردن کلاه سفید White White White White White ما به دست می آورند. این یک روش عالی برای توسعه یا تسریع در حرفه به عنوان یک متخصص امنیت IT است.

متخصصان امنیتی باتجربه. آزمایش کنندگان نفوذ تمایل دارند که به تنهایی چیزهای زیادی بیاموزند. اما فقط آنقدر وجود دارد که می توانید با خودآموزی بدست آورید. حتی آزمایش کنندگان قلم باتجربه می توانند اطلاعات و مهارتهای ارزشمندی جدید را از دوره HAT WHITE HALD HALD V10 انتخاب کنند. پوشش ما از آخرین تهدیدها و آسیب پذیری ها به هکرهای اخلاقی کمک می کند تا چه مدت در این کار بوده اند.

01 آزمایشگاه هک کردن کلاه سفید خود را ایجاد و پیکربندی کنید زمان

002 ساخت یک آزمایشگاه

003 ایجاد یک شبکه آزمایشگاهی

004 استقرار یک kali linux vm

005 اضافه کردن metasploible به آزمایشگاه شما

006 اضافه کردن ویندوز به آزمایشگاه شما < BR/> 007 یک IP استاتیک را در Kali

پیکربندی کنید

عنوان اصلی : Cybersecurity White Hat Hacking v10

سرفصل های دوره :

02 پیش نیاز هک دانش:

001 اخلاق و هک

002 واژگان هک

003 مفاهیم InfoSec

004 دسته ها، انواع و بردارهای حمله

005 پنج مرحله هک

03 ابزارهای ردیابی و شناسایی:

001 مفاهیم ردیابی و شناسایی

002 ابزارهای موتور جستجو

003 هک با استفاده از Google

004 Website Recon Tools

005 Metagoofil Metadata Tool

006 سرصفحه ایمیل برای Footprinting

007 استفاده از WHOIS برای Recon

008 ابزار DNS

04 اسکن شبکه:

001 بررسی اجمالی اسکن شبکه

002 روش اسکن شبکه

003 Port Discovery

004 Stealth Idle Scanning

005 OS و اثر انگشت برنامه

05 آسیب پذیری ها را پیدا کنید:

001 اسکن آسیب پذیری

002 ابزار نقشه برداری شبکه

003 NMAP

004 Scapy

005 HPing3

سرورهای پروکسی 006

007 با استفاده از خدمات پروکسی عمومی

008 Shellshock

06 با ابزارهای شمارش اطلاعات بیشتر به دست آورید:

001 مفاهیم شمارش

002 NetBIOS Enumeration

003 مفاهیم شمارش SNMP

004 SNMP Enumeration Tools

مفاهیم شمارش LDAP 005

مثال شمارش LDAP 006

007 NTP Enumeration

008 SMTP Enumeration

07 هک گذرواژهها و سیستمها:

001 بررسی اجمالی هک سیستم

002 مفاهیم شکستن رمز عبور

003 حمله رمز عبور مثال MITM و Sniffing

راه اندازی 004 Rainbow Crack Lab

005 نمایش ترک رنگین کمان

هک بازنشانی رمز عبور 006

007 DHCP Starvation

008 دسترسی از راه دور

009 بهره برداری از جریان داده های جایگزین NTFS

010 Steganography با OpenPuff

011 Steganography با SNOW

012 مسیرهای پوششی

08 انواع بدافزارهای رایج را بشناسید:

001 مروری بر بدافزار

002 جاسوس افزار

سرریز بافر 003

004 مروری بر تروجان

005 ایجاد یک تروجان

بررسی اجمالی ویروس 006

ایجاد ویروس 007

008 شناسایی بدافزار

009 تجزیه و تحلیل بدافزار

تأیید فایل 010 از طریق Hash

09 ابزارهای شناسایی شبکه:

001 نمای کلی Sniffing

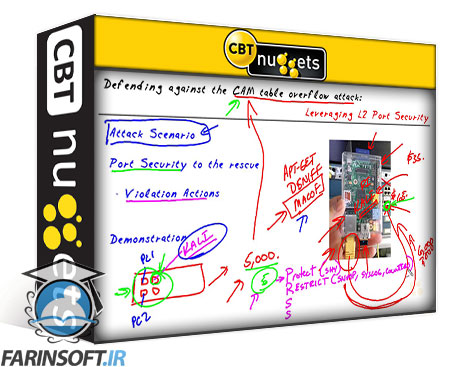

002 CAM Table Attack and Port Security

003 DHCP Snooping

004 بازرسی دینامیک ARP (DAI)

10 مهندسی اجتماعی را بدانید:

001 مفاهیم مهندسی اجتماعی

002 فازهای مهندسی اجتماعی

003 پیشگیری مهندسی اجتماعی

11 نوع متداول حملات سایبری:

001 DoS and DDoS Overview

002 DoS و DDoS Prevention

003 Session Hijacking نمای کلی

004 کاهش خطر ربودن جلسه

فرار از فایروال 005

006 فایروال ACL مثال

007 NAT و PAT Fundamentals

008 فرار IDSIPS

009 هانی پات

010 هک سرورهای وب

011 پروژه برنامه وب شکسته OWASP

012 آسیب پذیری های برنامه وب وردپرس

013 SQL مقدمه

014 SQL Injection

12 فن آوری های بی سیم برای اهداف هک را درک کنید:

001 مروری بر هک بی سیم

002 توپولوژی ها و واژگان بی سیم

استانداردها و مقررات 003

004 RF Fundamentals

اصول آنتن 005

006 انواع قاب WLAN

007 WLAN Frame Flow

13 هک فناوری های بی سیم:

001 کشف SSID های پنهان

002 دور زدن فیلترهای آدرس MAC

003 WPA2 Wireless

004 نقاط دسترسی بیسیم سرکش

005 حملات بی سیم Mis-Association

006 MITM با استفاده از پل بی سیم

007 محافظت از بی سیم

14 هک موبایل و فناوری های ابری:

001 استفاده از ماشین مجازی اندروید

002 بدافزار برای موبایل

003 خطرات دستگاه تلفن همراه

004 بهبود امنیت موبایل

005 مروری بر محاسبات ابری

006 نگرانی های امنیتی رایانش ابری

007 مزایای امنیت رایانش ابری

008 مروری بر امنیت اینترنت اشیا

009 اینترنت اشیا، رابط وب، ابر و موبایل

15 درک رمزگذاری:

001 مفاهیم رمزگذاری متقارن

002 هش کردن مفاهیم برای یکپارچگی داده

003 مفاهیم رمزگذاری نامتقارن

16 اطلاعات و سیستم های خود را ایمن کنید:

001 انواع کنترل

002 احراز هویت چند عاملی

003 محرمانه بودن، صداقت و در دسترس بودن سیا

004 کمی کردن ریسک

005 تفکیک وظایف

006 مدیریت هویت متمرکز

007 Kerberos و Single Sign On (SSO)

008 پشتیبان گیری و مدیریت رسانه

009 کنترل های امنیتی عملیات

010 کنترل های امنیتی فیزیکی

011 واکنش به حادثه

012 VPN

013 برنامه ریزی بازیابی بلایا

17 نکته و ابزار هنگام تست قلم:

001 نکات تست قلم

002 ابزار مفید

003 مطالعه موردی برای امنیت

004 منابع اضافی

Cybersecurity White Hat Hacking v10

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

فیلم آموزش Layer 2 Switching Fundamentals

-main-resized.jpg)

فیلم آموزش Cisco CCNA Cyber Ops 210-250 SECFND

TCPIP IPv6 – آموزش شبکه

فیلم آموزش CCNA Security 210-260

تهدیدهای امنیتی ، حملات و آسیب پذیری ها

Fortinet NSE 7 Enterprise Firewall Online Training

OSI Layers, Ports, and Protocols Online Training

--Fundamentals-of-STP-(Spanning-Tree-Protocol)-main-resized.jpg)

آموزش کامل 350-401 ENCOR : مبانی STP (Spanning Tree Protocol)

Fortinet NSE 6 – FortiAuthenticator Online Training

اتومات کردن اعتبار سنجی در فایروال های FortiGate