در حال حاضر محصولی در سبد خرید شما وجود ندارد.

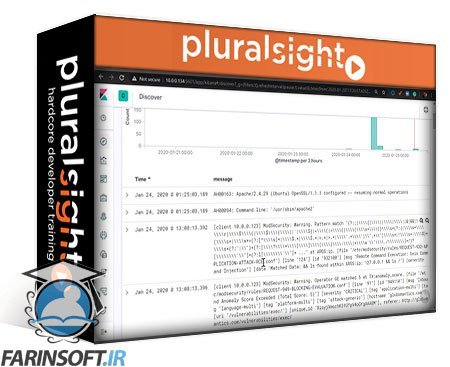

در این دوره آموزشی یاد می گیرید که چطور با خواندن Log های برنامه های وب و وب سایت ها می توانید حملات هکری بر روی آن ها را تشخیص دهید.

عنوان اصلی : Security Event Triage: Revealing Attacker Methodology in Web Application Events

بررسی اجمالی دوره

معرفی دنیای گسترده برنامه های وب

تشریح مشکل برنامه وب

تعریف نقش امنیت برنامه

دسترسی به اطلاعات حمله برنامه های وب

در حال انجام یک نوسان بزرگ در پوشش حمله

معرفی فایروال های کاربردی وب

آشنایی با لایه برنامه وب

تجسم معماری داخلی

تجسم تزریق فرمان

تشخیص تزریق فرمان

تجسم تزریق SQL

شکار SQLi

آشنایی با اسکریپت های متقاطع سایت

شناسایی اسکریپت های متقاطع سایت با Azure WAF

تعریف حملات گنجاندن فایل های محلی و راه دور

مسدود کردن آسیبپذیریهای گنجاندن فایلهای محلی با فایروال AWS

ادغام امنیت فایروال برنامه کاربردی وب با عملیات امنیتی

معرفی تحلیل رفتار برای برنامه های کاربردی وب

تجسم شمارش برنامه های وب

فاش کردن شمارش مهاجمان در گزارش های دسترسی به وب

رمزگشایی فعالیت مهاجم خودکار

توصیف رفتار انکار خدمات

شناسایی حملات پیشرفته DOS با یادگیری ماشینی

تعمیم تشخیص های رفتاری انکار خدمات

درک تزریق SQL مبتنی بر زمان بندی

شناسایی تزریق های SQL مبتنی بر زمان بندی

جمع بندی تشخیص های دشمن

معرفی استفاده دفاعی از اسکن برنامه های وب

ادغام تشخیص ها در چرخه عمر استقرار نرم افزار

درک خطر تهدید نرم افزار شخص ثالث

استفاده از ابزارهای حمله وب اپلیکیشن برای نظارت بر سطح تهدید

متخصص در تجزیه و تحلیل آسیب پذیری برنامه های وب

استفاده از پروکسی Zed Attack برای آزمایش برنامه سفارشی

تقطیر تشخیص روش های حمله وب

ارزیابی تأثیرات و وظایف ضمنی

Security Event Triage: Revealing Attacker Methodology in Web Application Events

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

فیلم یادگیری ضد هک Command and Control with Covenant

Security Event Triage: Operationalizing Security Analysis

Setting Up a Malware Analysis Lab

Security Event Triage: Detecting System Anomalies

Fileless Malware

آموزش آنالیز سیستم عامل بوسیله HELK

Threat Hunting with PySpark

Linux Endpoint Security: Processes

Red Team Tools for Emulated Adversary Techniques with MITRE ATT&CK

Threat Hunting: Hypothesize and Plan

✨ تا ۷۰% تخفیف با شارژ کیف پول 🎁

مشاهده پلن ها