در حال حاضر محصولی در سبد خرید شما وجود ندارد.

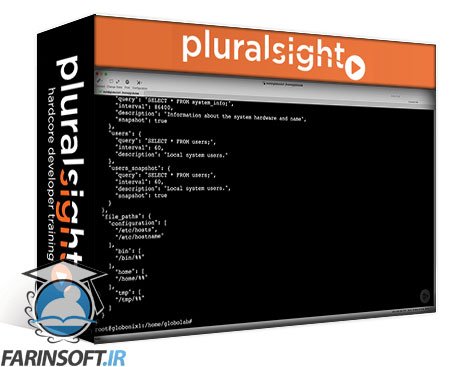

برای شناسایی حملات سایبری به نقطه پایانی ما، باید راه حل های نظارتی ایجاد شود. با تمام اطلاعاتی که می توانید جمع آوری کنید، چگونه می دانید چه چیزی لازم است و چه چیزی نیست؟ در این دوره، تجزیه و تحلیل OS با OSQuery، شما می توانید از چگونگی استفاده از OSQuery برای شناسایی تکنیک های متداول و تکنیک های حمله جمع آوری شده در محیط سازمانی استفاده کنید. اولا، شما نشان خواهید داد که چگونه می توانید حساب های کاربری را که در خارج از فرایندهای قابل قبول ایجاد می شود، نشان دهید. بعد از آن، از OSQuery برای تشخیص فایل های مرتب شده در شبکه استفاده می کنید. در نهایت، شما داده ها را تجزیه و تحلیل می کنید و هشدار را بر اساس آن تجزیه و تحلیل کنید بر تکنیک ها. هنگامی که شما با این دوره به پایان رسید، شما باید مهارت ها و دانش را برای کاهش و تشخیص این تکنیک های T1136 ایجاد کنید: حساب محلی و داده های T1074 با استفاده از OSQuery انجام می شود.

عنوان اصلی : OS Analysis with osquery

سرفصل های دوره :

مرور دوره:

مرور دوره

strong> تجزیه و تحلیل OS با OSQuery:

استفاده از OSQuery برای تجزیه و تحلیل OS

شروع به کار با OSQuery

تشخیص آفرینش حساب کاربری با OSQuery

تشخیص حرکت فایل با OSQuery

اعتبار سنجی OSQuery در Kibana

منابع:

منابع اضافی OSQuery

OS Analysis with osquery

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

آموزش بهینه سازی فیلدها ، تگ ها و رخدادها در Splunk

دوره یادگیری کامل Cisco CyberOps Managing Policies and Procedures

Getting Started with Zeek

آموزش خواندن ، تفسیر و کار بر روی Log ها بوسیله syslog-ng

Network Analysis with pfSense

آموزش ساخت و استفاده از Workflow Action ها در Splunk

Analyze Network Event Activity Data with Elasticsearch

OS Analysis with osquery

Analyze Network Event Activity Data with Elasticsearch

آموزش ایجاد کردن جستجوهای دستکاری و سفارشی شده در Splunk