در حال حاضر محصولی در سبد خرید شما وجود ندارد.

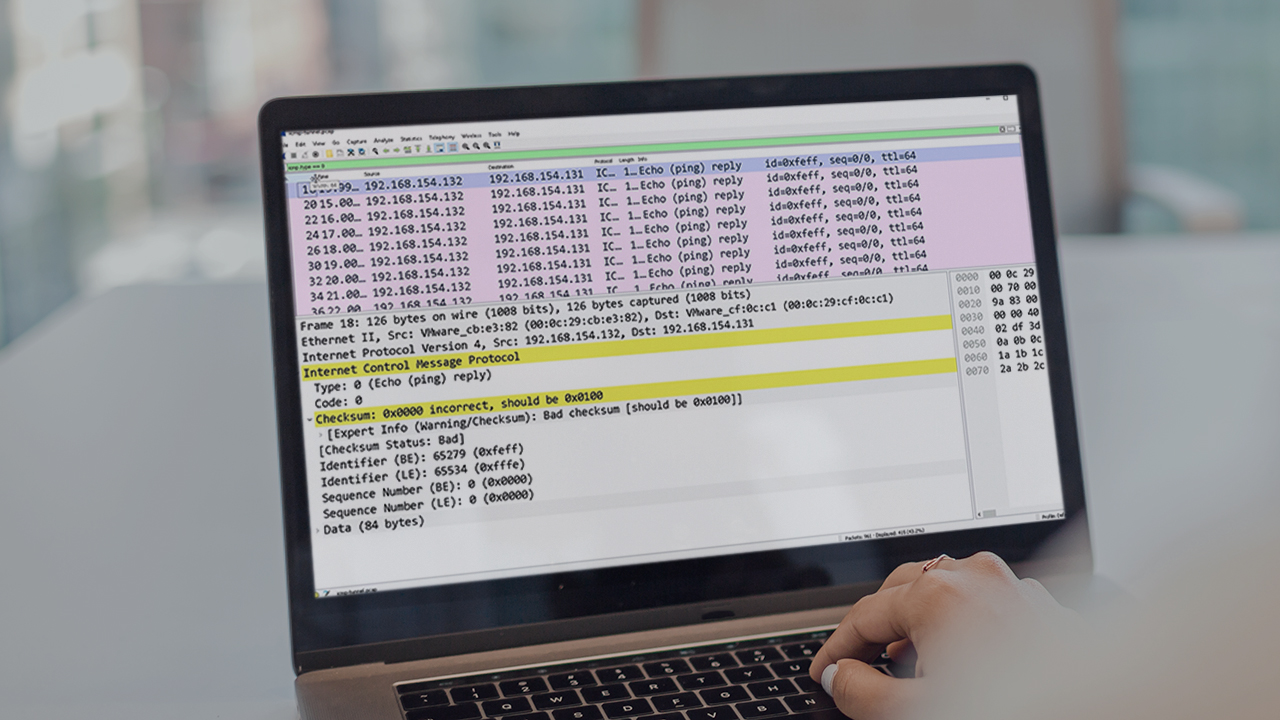

In this course, we’ll practice creating network traffic and inspecting the behavior of ICMP traffic. When you're finished, you'll have a fundamental understanding on how to find anomalies within ICMP.

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

Security Engineering: Troubleshooting IAM and Networks for CompTIA SecurityX

Exam Review and Tips for CompTIA SecurityX

Threat Hunting: Review, Automate, and Improve

Security Architecture: Secure Network Design for CompTIA SecurityX

Threat Hunting: Endpoint Hunting

Threat Hunting: Network Hunting

Security Architecture: Secure Network Integrations for CompTIA SecurityX

Governance, Risk, and Compliance for CompTIA SecurityX

Threat Hunting: Network Hunting

Threat Hunting: Endpoint Hunting

✨ تا ۷۰% تخفیف با شارژ کیف پول 🎁

مشاهده پلن ها