در حال حاضر محصولی در سبد خرید شما وجود ندارد.

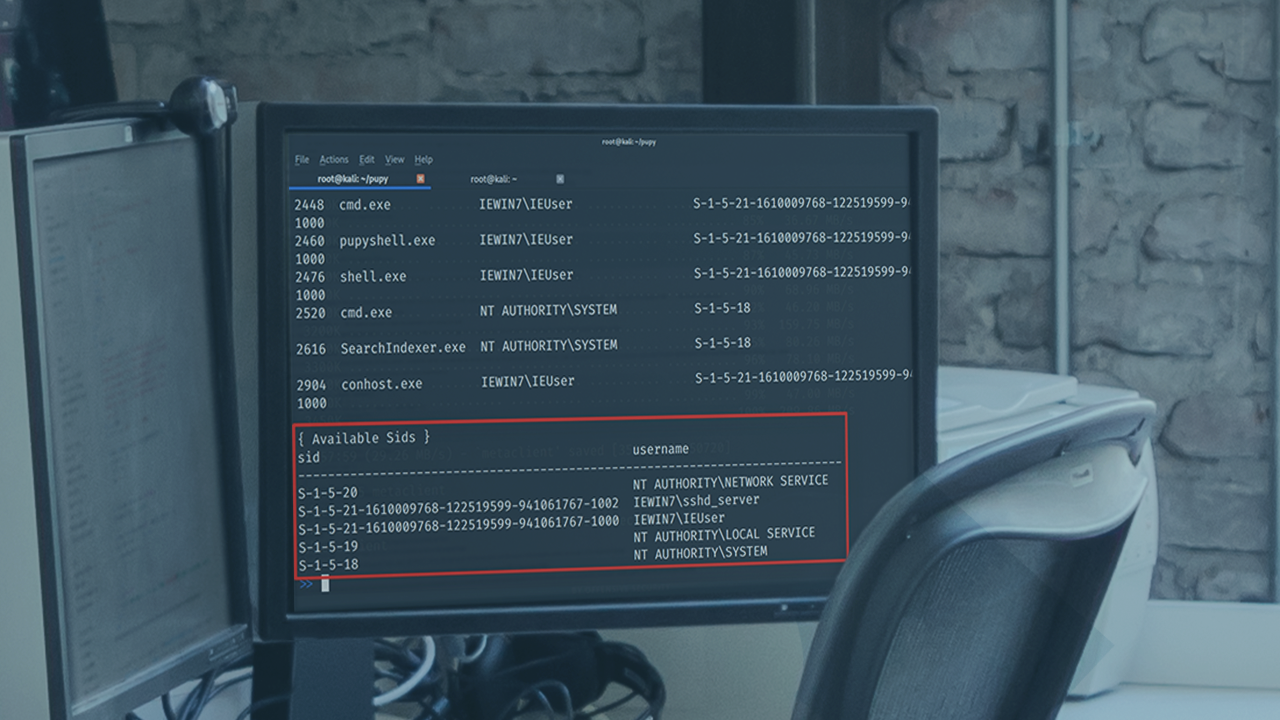

Learn how to use the Pupy server to connect to exploited clients over different encryption protocols and use these sessions to run additional attacks, dump credentials, and collect information.

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

✨ تا ۷۰% تخفیف با شارژ کیف پول 🎁

مشاهده پلن ها