در حال حاضر محصولی در سبد خرید شما وجود ندارد.

یادگیری از یک رهبر امنیتی سایبری با بیش از 18 سال تجربه همه چیز در مورد مهندسی اجتماعی

عنوان اصلی : Cyber Security Social Engineering - Hacking Human Firewalls

سرفصل های دوره :

مقدمه:

درباره من

سلب مسئولیت

مهندسی اجتماعی چیست؟

مهندسی اجتماعی مثال واقعی زندگی - نحوه هک کردن ارائه دهنده تلفن همراه شما

مهندسی اجتماعی Videocase

امتیاز ماشه از ویدیو - نحوه هک کردن ارائه دهنده تلفن همراه خود

مهندسی اجتماعی - تعریف

چگونه مهندسی اجتماعی آغاز شد

فاکتور خطر انسانی

تکنولوژی سایبری در مقابل آگاهی سایبری

چرا مهندسی اجتماعی بسیار جذاب برای مهاجمان است

حملات تبلیغاتی و غیر انتصاب

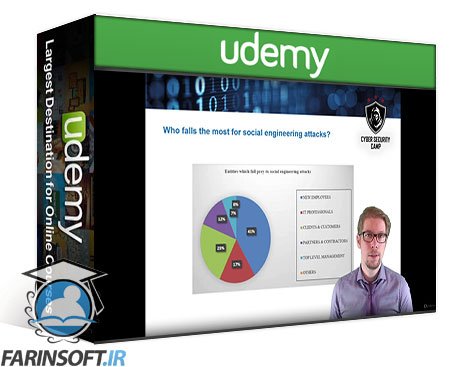

چه کسی بیشترین حمله را برای حملات مهندسی اجتماعی می گیرد

چقدر ما اعتماد داریم؟

حساس VS Social vs اطلاعات غیر حساس:

اطلاعات حساس در مقابل Social vs اطلاعات غیر حساس

هک کردن به ایمیل های خود، فایل های iCloud، عکس ها و مکان فعلی شما

محافظت در برابر حملات بازنشانی رمز عبور

چرا مهندسی اجتماعی بسیار خطرناک است

انواع مهندسی اجتماعی:

انواع مهندسی اجتماعی

فیشینگ فیشینگ و فیشینگ

فیشینگ که به نظر می رسد 100٪ Legit - نمونه های زندگی واقعی

Smishing

Whaling

تشخیص و جلوگیری از فیشینگ، فیشینگ اسپری، smishing و whaling

vishing

جلوگیری از حملات شگفت انگیز

Impirsonation

جلوگیری از انفجار

غواصی Dumpster

جلوگیری از غواصی کمپرسور

baiting

جلوگیری از طعمه

tailgating - piggybacking

جلوگیری از بستن - Piggybacking

چارچوب مهندسی اجتماعی:

چارچوب مهندسی اجتماعی

اطلاعات منبع باز - اسمت

داستان خود را ساخت

برنامه حمله

حمله

اسناد

سناریوهای مهندسی اجتماعی واقعی زندگی:

ابزار مهندسی اجتماعی (مجموعه)

وب سایت های جعلی

به دست آوردن دسترسی فیزیکی از طریق تعهد

دوست داشتن همان چیزها

Impersonating بخش HR شما

ترکیب مهندسی اجتماعی با Keylogger

متشکرم - تماس با من و کارشناسان امنیت سایبر گروه چت گروه:

با تشکر از شما - تماس با من و کارشناسان امنیت سایبر گروه چت

Cyber Security Social Engineering - Hacking Human Firewalls

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.