در حال حاضر محصولی در سبد خرید شما وجود ندارد.

در این دوره آموزشی یاد می گیرید که چطور از طریق جمع آوری و تحلیل Log ها و همچنین مانیتورینگ به آسیب پذیری های عمده در شبکه و سیستم تان پی ببرید.

عنوان اصلی : OWASP Top 10: #9 Components with Known Vulnerabilities and #10 Insufficient Logging and Monitoring

معرفی

جلوگیری از آسیب پذیری های نرم افزاری رایج

1. استفاده از مؤلفه هایی با آسیب پذیری های شناخته شده: چگونه کار می کند؟

مفهوم کلی

2. تأثیر استفاده از مؤلفه هایی با آسیب پذیری های شناخته شده

سناریوی مثال 1

نمونه سناریوی 2

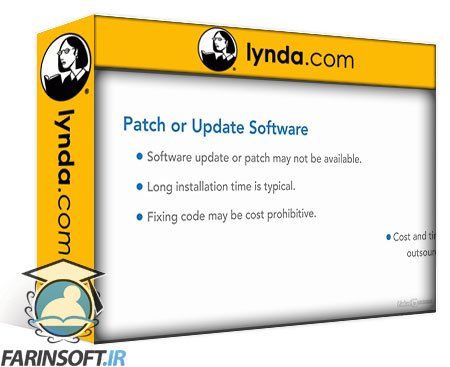

3. جلوگیری از استفاده از مؤلفه هایی با آسیب پذیری های شناخته شده

به طور مستمر موجودی و نظارت کنید

وصله های مجازی را اعمال کنید

4. ثبت و نظارت ناکافی: چگونه کار می کند؟

مفهوم کلی

5. تأثیر ثبت و نظارت ناکافی

سناریوی مثال 1

نمونه سناریوی 2

6. جلوگیری از ثبت و نظارت ناکافی

اطمینان حاصل کنید که گزارشها دارای بافت کاربری کافی هستند

از شناسایی و پاسخ به موقع اطمینان حاصل کنید

یک طرح واکنش به حادثه ایجاد کنید

نتیجه

مراحل بعدی

OWASP Top 10: #9 Components with Known Vulnerabilities and #10 Insufficient Logging and Monitoring

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.

آشنایی با حملات هکری OWASP Top 10 : انجام Injection و طراحی نا امن

-main-resized.jpg)

فیلم یادگیری OWASP Top 10: #3 Sensitive Data Exposure and #4 External Entities (XXE)

فیلم یادگیری OWASP Top 10: #7 XSS and #8 Insecure Deserialization

Artificial Intelligence and Application Security

آشنایی با معیارهای سنجش امنیت

یادگیری پاسخ به تهدیدهای امنیتی OWASP TOP 10

OWASP Top 10: #9 Security Logging and Monitoring Failures and #10 Server-Side Request Forgery

آموزش پیاده سازی امنیت سایبری در محیط کار

OWASP Top 10: #3 Injection and #4 Insecure Design

فیلم یادگیری OWASP Top 10: #5 Broken Access Control and #6 Security Misconfiguration

✨ تا ۷۰% تخفیف با شارژ کیف پول 🎁

مشاهده پلن ها