در حال حاضر محصولی در سبد خرید شما وجود ندارد.

جلد 2: امنیت شبکه، امنیت فای، فای هکرها، فایروال ها، Wireshark، شبکه امن. + مدیران رمز عبور

عنوان اصلی : The Complete Cyber Security Course : Network Security!

سرفصل های دوره :

مقدمه:

به جلد ۲ خوش آمدید

معرفی مربی!

برنده سریع امنیتی!

مخاطب هدف

توصیه های مطالعه

به روز رسانی دوره

امنیت سایبری و مشاغل هک اخلاقی

اهداف و اهداف آموزشی - جلد 2 :

اهداف و اهداف آموزشی - جلد 2

روترها - اسکن پورت و آسیب پذیری:

اهداف و اهداف آموزشی

روتر خانه

اسکن آسیب پذیری خارجی - Shodan، Qualys و Nmap

اسکن آسیبپذیری داخلی - MBSA، Nmap، Nessus، Fing و Superscan و OpenVAS

نرم افزار روتر سفارشی منبع باز

دیوارهای آتش:

اهداف و اهداف آموزشی

فایروال - قسمت 1 مبتنی بر میزبان، مبتنی بر شبکه و مجازی

فایروال - قسمت 2 مبتنی بر میزبان، مبتنی بر شبکه و مجازی

ویندوز - فایروال های مبتنی بر میزبان - فایروال ویندوز

ویندوز - فایروالهای مبتنی بر میزبان - کنترل فایروال ویندوز (WFC)

ویندوز - فایروال های مبتنی بر میزبان - شخص ثالث

لینوکس - فایروال های مبتنی بر میزبان - iptables

لینوکس - فایروال های مبتنی بر میزبان - UFW، gufw و nftables

Mac - فایروال های مبتنی بر میزبان - فایروال برنامه و PF

Mac - فایروالهای مبتنی بر میزبان - pflist، Icefloor و Murus

Mac - فایروال های مبتنی بر میزبان - Little Snitch

فایروال های مبتنی بر شبکه - روترها - DD-WRT

فایروال های مبتنی بر شبکه - سخت افزار

فایروال های مبتنی بر شبکه - pfSense، Smoothwall و Vyos

حملات شبکه، معماری و جداسازی:

اهداف و اهداف آموزشی

حملات شبکه و جداسازی شبکه - مقدمه و IOT

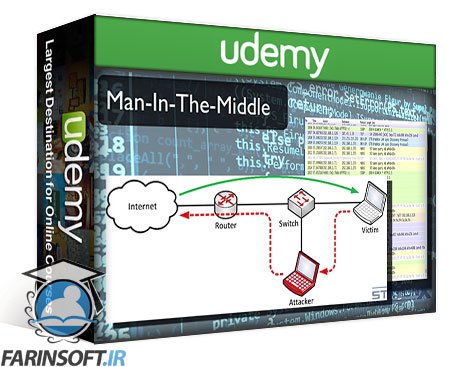

حملات شبکه و جداسازی شبکه - جعل و سوئیچ Arp

جداسازی موثر شبکه قسمت 1

جداسازی موثر شبکه قسمت 2

امنیت بیسیم و Wi-Fi:

اهداف و اهداف آموزشی

نقاط ضعف Wi-Fi - WEP

نقاط ضعف Wi-Fi - راه اندازی محافظت شده Wi-Fi WPS، Evil Twin و Rouge AP

تست امنیت Wi-Fi

امنیت بی سیم - پیکربندی ایمن و جداسازی شبکه

امنیت بی سیم - جداسازی و کاهش RF

امنیت بیسیم - چه کسی در شبکه Wi-Fi من است؟

نظارت شبکه برای تهدیدها:

اهداف و اهداف آموزشی

Syslog

نظارت شبکه - Wireshark، tcpdump، tshark، iptables قسمت 1

نظارت شبکه - Wireshark، tcpdump، tshark، iptables قسمت 2

Wireshark - پیدا کردن بدافزار و هکرها - قسمت 1

Wireshark - پیدا کردن بدافزار و هکرها - قسمت 2

نظارت بر شبکه - Wincap، NST، Netminer و NetWorx

چگونه آنلاین ما را ردیابی می کنند:

اهداف و اهداف آموزشی

انواع ردیابی

آدرس IP

اتصالات شخص ثالث

ارجاع دهنده HTTP

کوکی ها و اسکریپت ها

سوپر کوکی ها

اطلاعات داوطلبانه اثر انگشت مرورگر و مرورگر

عملکرد مرورگر و مرورگر

پیگیری بیشتر

مرورگر و پروفایل اینترنت

موتورهای جستجو و حریم خصوصی:

اهداف و اهداف آموزشی

ردیابی موتور جستجو، سانسور و حریم خصوصی

Ixquick و Startpage

DuckDuckGo

جستجو را قطع کنید

YaCy

جستجوی خصوصی و ناشناس

امنیت مرورگر و پیشگیری از ردیابی:

اهداف و اهداف آموزشی

کدام مرورگر - انتخاب مرورگر

کاهش سطح حمله مرورگر

جداسازی و تقسیم بندی مرورگر

امنیت، حریم خصوصی و ردیابی فایرفاکس

مبدا uBlock - فیلترهای HTTP، مسدودکنندههای تبلیغات و ردیابی

uMatrix - فیلترهای HTTP، مسدودکنندههای تبلیغات و ردیابی

خطمشی قطع ارتباط، شبح، درخواست - فیلترهای HTTP، مسدودکنندههای تبلیغات و ردیابی

ABP، حریم خصوصی، WOT - فیلترهای HTTP، مسدودکنندههای تبلیغات و ردیابی

بدون اسکریپت - فیلترهای HTTP، مسدودکنندههای تبلیغات و ردیابی

پلیس و دیگران - فیلترهای HTTP، مسدودکنندههای تبلیغات و ردیابی

تاریخچه، کوکی ها و سوپر کوکی ها قسمت 1

تاریخچه، کوکی ها و سوپر کوکی ها قسمت 2

ارجاع دهنده HTTP

اثرانگشت مرورگر

گواهینامه ها و رمزگذاری

سخت کردن فایرفاکس

گذرواژهها و روشهای احراز هویت:

اهداف و اهداف آموزشی

حملات رمز عبور

چگونه رمزهای عبور شکسته می شوند - هش - قسمت 1

چگونه رمزهای عبور شکسته می شوند - Hashcat - قسمت 2

رمزهای عبور سیستم عامل

مدیران رمز عبور - مقدمه

مدیران رمز عبور - رمز عبور اصلی

مدیران رمز عبور - KeePass، KeePassX و KeyPassXC

مدیران رمز عبور - LastPass

Password Managers - Hardening Lastpass

ایجاد یک رمز عبور قوی که بتوانید آن را به خاطر بسپارید - قسمت 1

ایجاد رمز عبور قوی که بتوانید آن را به خاطر بسپارید - قسمت 2

احراز هویت چند عاملی - Soft Tokens - Google Authenticator و Authy

احراز هویت چند عاملی - رمزهای سخت - دانگل 2FA

انتخاب روشی برای احراز هویت چند عاملی

احراز هویت چند عاملی - نقاط قوت و ضعف

آینده گذرواژه و احراز هویت

بررسی:

تبریک

گواهی پایان کاربرای CPE ها

از کدام پروتکل VPN برای استفاده بهتر است؟ و چرا؟

ردیابی و هک ایمیل

آسیبپذیریها، تهدیدها و دشمنان امنیتی

بخش پاداش:

BONUS - نحوه شروع یک شغل در امنیت سایبری

The Complete Cyber Security Course : Network Security!

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.