در حال حاضر محصولی در سبد خرید شما وجود ندارد.

امنیت بهار، احراز هویت، مجوز، کاربران، نقش ها، CORS، CSRF، JWT، OAUTH2، OpenID Connect، Keycloak

عنوان اصلی : Spring Security Zero to Master along with JWT,OAUTH2

سرفصل های دوره :

شروع به کار:

جزئیات کد منبع، محتوای PDF و سایر دستورالعملهای دوره

امنیت چیست و چرا مهم است

درک نحوه عملکرد چندین درخواست بدون اعتبار

خلاصه بخش

مسابقه "شروع به کار با امنیت بهار".

تغییر تنظیمات امنیتی پیشفرض:

آشنایی با بخش رابط کاربری پروژه

ایجاد خدمات باطن مورد نیاز برای برنامه

آزمایش خدمات باطن با تنظیمات پیشفرض

بررسی پیکربندی پیشفرض در کتابخانه امنیتی فنری

تغییر کد طبق نیازهای سفارشی ما

رد کردن همه درخواستها

به همه درخواستها اجازه دهید

خلاصه بخش

آزمون مربوط به "درک و تغییر تنظیمات امنیتی پیش فرض"

تعریف و مدیریت کاربران:

پیکربندی کاربران با استفاده از InMemoryAuthentication

پیکربندی کاربران با استفاده از InMemoryUserDetailsManager

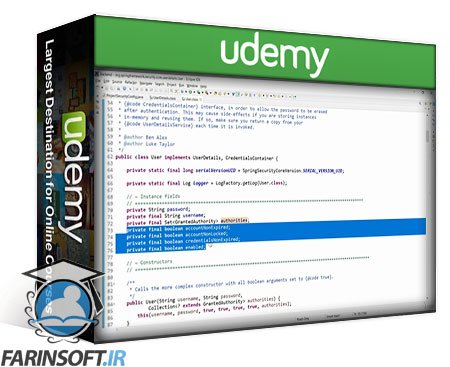

درک رابطها و کلاسهای مدیریت کاربر

شیرجه عمیق رابط کاربری Details

غواصی عمیق در رابط کاربری UserDetailsService

عمیق رابط کاربری UserDetailsManager

غواصی عمیق از پیاده سازی UserDetailsManager

توجه در مورد سخنرانی بعدی

ایجاد پایگاه داده MySQL در AWS

ایجاد کاربران در داخل DB طبق کلاس JdbcUserDetailsManager

استفاده از JdbcUserDetailsManager برای انجام احراز هویت

ایجاد پیاده سازی سفارشی خود از UserDetailsService

خلاصه بخش

آزمون "تعریف و مدیریت کاربران" در امنیت Spring

مدیریت رمز عبور با PasswordEncoders:

نحوه اعتبارسنجی رمزهای عبور ما در Spring Security به طور پیشفرض

رمزگذاری در مقابل رمزگذاری در مقابل هش کردن

چگونه گذرواژههای ما با هش توسط Spring Security تأیید میشوند

تعریف رمزگذار رمز عبور

Deepdive به NoOpPasswordEncoder

Deepdive به StandardPasswordEncoder

Deepdive به Pbkdf2PasswordEncoder

Deepdive به Bcrypt and Scrypt PasswordEncoders

در حال پیاده سازی و تقویت برنامه ما برای استفاده از رمزگذار رمز عبور Bcrypt

جزئیات مربوط به بسته امنیتی Spring Crypto

خلاصه بخش

آزمون مربوط به مدیریت رمز عبور در امنیت بهار

درک ارائه دهنده احراز هویت و پیاده سازی آن:

نقش AuthenticationProvider در جریان امنیت Spring

سناریوهایی که ما نیاز به اجرای Authentucation Provider داریم

درک تعریف ارائه دهنده احراز هویت

آشنایی با احراز هویت و رابط های اصلی

در حال پیاده سازی و سفارشی سازی ارائه دهنده احراز هویت در داخل برنامه ما

خلاصه بخش

آزمون مربوط به AuthenticationProvider در امنیت Spring

درک COR و CSRF:

راه اندازی پروژه EazyBank UI

آشنایی با پروژه UI و بررسی کد Angular

آشنایی با پروژه Backend و بررسی آخرین کد

غواصی عمیق در CORS (اشتراکگذاری منابع متقابل)

ایجاد تغییرات کد برای حل مشکل CORS

غواصی عمیق در CSRF (جعل درخواست متقابل سایت)

رفع خطای CSRF با غیرفعال کردن آن در Spring Security

رفع خطای CFRF با تولید یک توکن CSRF

ایجاد تغییرات Spring Security برای اینکه CSRF برای صفحه تماس قابل اجرا نباشد

خلاصه بخش

آزمون مربوط به COR و CSRF

درک و اجرای مجوز:

جریان داخلی امنیت بهار برای AUTHN و AUTHZ

چگونه مقامات در Spring Security ذخیره می شوند

پیکربندی مقامات در امنیت Spring

اقتدار در مقابل نقش

پیکربندی نقش ها در امنیت Spring

غواصی عمیق از تطبیقکنندههای Ant، MVC، Regex برای اعمال محدودیت در مسیرها

خلاصه بخش

آزمون مربوط به احراز هویت و مجوز

فیلترها در Spring Security:

معرفی فیلترها در امنیت فنری و موارد استفاده نمونه

فیلترهای داخلی ارائه شده توسط Spring Security و اعتبارسنجی آنها در داخل برنامه ما

در حال پیاده سازی فیلتر سفارشی خود در Spring Security

افزودن یک فیلتر سفارشی با استفاده از متد ()adFilterBefore

افزودن یک فیلتر سفارشی با استفاده از متد ()adFilterAfter

افزودن یک فیلتر سفارشی با استفاده از متد ()adFilterAt

جزئیات درباره GenericFilterBean و OncePerRequestFilter

خلاصه بخش

آزمون مربوط به فیلترها در امنیت بهار

احراز هویت مبتنی بر توکن با استفاده از JSON Web Token (JWT):

مقدمه ای بر توکن ها در جریان احراز هویت

مزایای احراز هویت مبتنی بر توکن

کاوش توکن های JSESSIONID و CSRF در داخل برنامه ما

پیکربندی پروژه برای استفاده از توکن های JWT

پیکربندی فیلترها برای تولید و تأیید اعتبار توکن های JWT

ایجاد تغییرات در سمت کلاینت برای احراز هویت مبتنی بر توکن JWT

تأیید تغییرات JWT ایجاد شده با اجرای برنامه ها

اعتبار سناریوی انقضای رمز JWT

خلاصه ازبخش

آزمون مربوط به "احراز هویت مبتنی بر رمز با استفاده از JWT" در امنیت Spring

سطح امنیت روش:

مقدمه ای بر امنیت سطح روش در Spring Security

جزئیات مربوط به مجوز فراخوانی روش در امنیت سطح روش

پیادهسازی امنیت سطح روش با استفاده از preauthorize و postauthorize

جزئیات مربوط به مجوز فیلتر در امنیت سطح روش

پیاده سازی امنیت سطح روش با استفاده از پیش فیلتر و پس فیلتر

خلاصه بخش

آزمون مربوط به امنیت سطح روش در امنیت بهار

غواصی عمیق OAUTH2:

مشکلاتی که چارچوب OAUTH2 سعی در حل آنها دارد

مقدمه ای بر OAUTH2

اجزای مختلف درگیر در جریان OAUTH2

جریان نوع اعطای کد مجوز در OAUTH2

جریان نوع اعطای ضمنی در OAUTH2

اعتبارنامه مالک منبع در OAUTH2 جریان دارد

نوع اعطای اعتبارنامه های مشتری در OAUTH2

بازخوانی جریان نوع اعطای رمز در OAUTH2

سرور منبع چگونه نشانه های صادر شده توسط سرور Auth را تأیید می کند

خلاصه بخش

آزمون مربوط به OAUTH2

اجرای OAUTH2 با استفاده از امنیت فنری:

ثبت جزئیات سرویس گیرنده با GitHub برای استفاده از سرور OAUTH2 Auth آن

ساختن یک نمونه برنامه فنری که از سرور GitHub Auth در طول OAUTH2 استفاده می کند

اجرای و تأیید برنامه نمونه با استفاده از GitHub OAUTH2

آزمون مربوط به ادغام OAUTH2 با Spring Security

اجرای ورود به سبک OAUTH2 در داخل EazyBank با استفاده از KeyCloak:

مقدمه ای بر OpenID Connect

معرفی سرور KeyCloak Auth

نصب سرور KeyCloak و راه اندازی حساب مدیریت

یک قلمرو در داخل سرور KeyCloak برای برنامه EazyBank راه اندازی کنید

ایجاد اعتبار مشتری در داخل KeyCloak برای فراخوانی های ایمن API-API

سرور منبع EazyBank را راه اندازی کنید

دریافت رمز دسترسی از KeyCloak با استفاده از نوع اعطای اعتبار مشتری

ارسال رمز دسترسی به سرور منبع برای پاسخ از طریق Postman

آشنایی با نوع اعطای کد مجوز برای برنامه EazyBank

ایجاد جزئیات مشتری و کاربر در KeyCloak برای جریان اعطای کد Auth

آزمایش نوع اعطای کد مجوز با استفاده از برنامه Postman

غواصی عمیق در نوع اعطای کد مجوز با PKCE

ایجاد جزئیات مشتری رو به رو عمومی در داخل سرور KeyCloak

آشنایی با نوع اعطای کد مجوز PKCE در برنامه Angular UI

ویژگی های مهم KeyCloak

خلاصه بخش

آزمون مربوط به راه اندازی OAUTH2 با استفاده از سرور KeyCloak

با تشکر و تبریک:

با تشکر و تبریک

سخنرانی پاداش

Spring Security Zero to Master along with JWT,OAUTH2

در این روش نیاز به افزودن محصول به سبد خرید و تکمیل اطلاعات نیست و شما پس از وارد کردن ایمیل خود و طی کردن مراحل پرداخت لینک های دریافت محصولات را در ایمیل خود دریافت خواهید کرد.